Neues Highlight im Mathematikum Gießen präsentiert den Nachbau der ENIGMA Verschlüsslungsmaschine

|

Nach seiner alljährlichen

Woche der Renovierung ist das Mathematikum Gießen feierlich wiedereröffnet

worden. Fünf Tage lang waren Schreiner, Elektriker, Maler und

viele weitere Beteiligte beschäftigt, damit sich Tor und Tür für

alle Besucher wieder öffneten. Seit 16. Januar dürfen diese auch

die ENIGMA bestaunen. Dem vorausgegangen war am 14. Januar eine

Jahrespressekonferenz. Bei dieser Gelegenheit wurde der Nachbau

der ersten Öffentlichkeit und den Medien vorgestellt.

Nach seiner alljährlichen

Woche der Renovierung ist das Mathematikum Gießen feierlich wiedereröffnet

worden. Fünf Tage lang waren Schreiner, Elektriker, Maler und

viele weitere Beteiligte beschäftigt, damit sich Tor und Tür für

alle Besucher wieder öffneten. Seit 16. Januar dürfen diese auch

die ENIGMA bestaunen. Dem vorausgegangen war am 14. Januar eine

Jahrespressekonferenz. Bei dieser Gelegenheit wurde der Nachbau

der ersten Öffentlichkeit und den Medien vorgestellt.

Die Renovierungsphase im Mathematikum wurde in diesem Jahr auch

dazu genutzt, um

den Ausstellungsbereich in dem die ENIGMA aufgestellt ist, grundlegend neu zu gestalten. Im „Raum

mit dem Faxenspiegel“ wird sich alles um das Thema

„Verschlüsselung“ drehen. Neben einigen neu entwickelten

Experimenten werden die Besucher ein funktionstüchtiges Replikat

der ENIGMA, der berühmtesten Verschlüsselungsmaschine der Welt,

zu sehen bekommen.

„Eine ENIGMA für das Mathematikum erwerben zu können, war ein

Glücksfall und ich bin stolz darauf, dass wir unseren Besuchern

ein so wichtiges Objekt der Geschichte der Kryptographie

präsentieren können“, sagt Prof. Albrecht Beutelspacher, Leiter

des Mathematikums.

Zur Einweihung des neugestalteten Raumes war Horst Görtz

anwesend, dessen Stiftung den Erwerb der ENIGMA erst

möglich gemacht hat. Auch der Hersteller des ENIGMA-Replikats,

Klaus Kopacz, war zur Eröffnung gekommen und beantwortete im

Gespräch mit Albrecht Beutelspacher spannende Fragen und gab

Hintergrundinformationen zu seiner Arbeit mit der

Verschlüsselungsmaschine.

Nach dem Ersten Weltkrieg suchten die deutschen Militärs nach

einem Ersatz für die inzwischen veralteten, umständlichen und

unsicheren manuellen Verschlüsselungsverfahren, die bis dahin

verwendet wurden. Hierfür kamen maschinelle Verfahren in

Betracht, weil sie eine einfachere Handhabung und eine

verbesserte kryptographische Sicherheit versprachen. Basierend

auf zu Beginn des 20. Jahrhunderts neu aufgekommenen Techniken,

wie der elektrischen Schreibmaschine und dem Fernschreiber,

kamen unabhängig voneinander und fast gleichzeitig mehrere

Erfinder auf die Idee des Rotor-Prinzips zur Verschlüsselung von

Texten.

Man schätzt, dass während des Zweiten Weltkriegs etwas mehr als

40.000 Maschinen hergestellt wurden. Im Laufe der Zeit – bis zum

Kriegsende 1945 und noch darüber hinaus – kamen viele

verschiedene Modelle und Varianten der Enigma zum Einsatz. Die

meistgebrauchte war die Enigma I (sprich: „Enigma Eins“), die ab

1930 von der Reichswehr und später von der Wehrmacht eingesetzt

wurde und das während des Zweiten Weltkriegs wohl am häufigsten

benutzte Verschlüsselungsverfahren verkörperte.

Bei manchen Versionen braucht der Empfänger der Nachricht die

gleiche Schablone, um den Geheimtext entschlüsseln zu können.

Doch wie konstruiert man eine Fleißner-Schablone? Genauer

gefragt: Wo müssen beziehungsweise dürfen die Löcher angebracht

werden? Dazu hilft folgende Schemazeichnung:

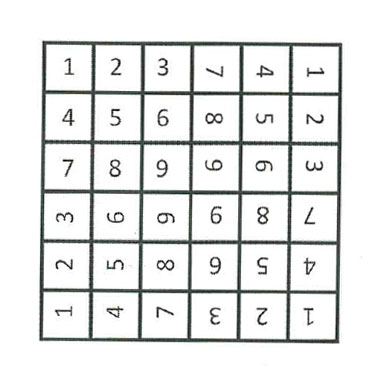

Die 36 Felder sind mit den neun Zahlen 1, 2, 3, ..., 9

bezeichnet, von denen jede viermal vorkommt. Die Bezeichnung ist

so gewählt, dass durch Drehungen um 90, 180 und 270 Grad jeweils

Felder mit den gleichen Zahlen aufeinanderfallen. Um eine

Fleißner-Schablone zu erhalten, entfernt man jeweils ein Feld

einer Zahlensorte, also ein Feld, das mit 1 bezeichnet ist,

eines, das mit 2 bezeichnet ist, und so weiter. Daraus ergibt

sich auch die Anzahl aller möglichen Fleißner-Schablonen, das

heißt die Anzahl der Schlüssel dieser Verschlüsselungsmethode.

Da wir aus neun Mengen mit je vier Elementen jeweils eines

auswählen, ist die Anzahl der Möglichkeiten 4•4 • ... •4=49

=262144.

Um keine andere mathematische Maschine ranken sich so viele

Mythen wie um die ENIGMA. Kein Verschlüsselungsgerät stand so

sehr im Zentrum internationalen Interesses. Keine Maschine wurde

so berühmt. Die ENIGMA ist eine Erfindung des deutschen

Ingenieurs Arthur Scherbius (1878-1929), der sie 1918 zum Patent

angemeldet hat. Ihre große Zeit hatte die ENIGMA im Zweiten

Weltkrieg, als sie das Chiffriergerät der deutschen Wehrmacht

war. Es ist unbekannt, wie viele ENIGMAs hergestellt wurden. Man

schätzt, mindestens 100 000.

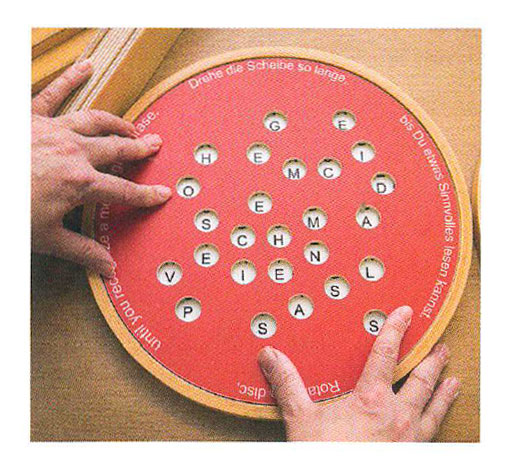

«Der

Geheimcode» im Mathematikum ist eine Variante der

Fleißner-Schablone. Das Experiment besteht aus einer

kreisförmigen Scheibe, die nicht nur vier Ausrichtungen (0 Grad,

90 Grad, 180 Grad, 270 Grad) erlaubt, sondern sehr viel mehr.

Als Codeknacker muss man die Scheibe langsam, Stückchen für

Stückchen, drehen und genau hinsehen, um die Position zu

erkennen, bei der die Folge der Buchstaben in den Löchern einen

sinnvollen Text ergibt. Und selbst wenn man eine richtige

Position gefunden hat, ist das zeilenweise Lesen immer noch eine

Herausforderung.

«Der

Geheimcode» im Mathematikum ist eine Variante der

Fleißner-Schablone. Das Experiment besteht aus einer

kreisförmigen Scheibe, die nicht nur vier Ausrichtungen (0 Grad,

90 Grad, 180 Grad, 270 Grad) erlaubt, sondern sehr viel mehr.

Als Codeknacker muss man die Scheibe langsam, Stückchen für

Stückchen, drehen und genau hinsehen, um die Position zu

erkennen, bei der die Folge der Buchstaben in den Löchern einen

sinnvollen Text ergibt. Und selbst wenn man eine richtige

Position gefunden hat, ist das zeilenweise Lesen immer noch eine

Herausforderung.

Es gibt vier Positionen, in denen sinnvolle Texte erscheinen:

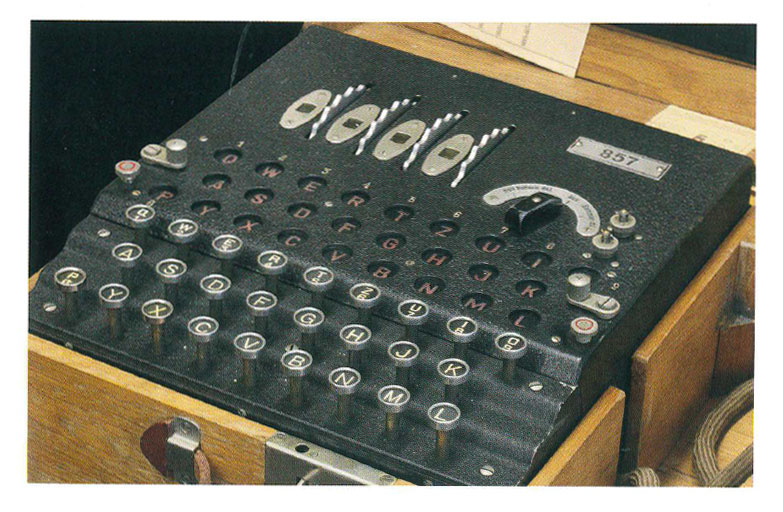

Die ENIGMA ist ein elektromechanisches Verschlüsselungsgerät.

Das heißt zum einen, dass die Maschine mit Strom arbeitet, zum

anderen, dass sie aus mechanischen, beweglichenTeilen besteht.

Die elektrische Komponen te kann man äußerlich schon daran

erkennen, dass die verschlüsselten Buchstaben durch ein

elektrisches Lämpchen angezeigt werden. Die Me chanik sieht man

daran, dass sich die entscheidenden Teile der ENIGMA, die

Rotoren, nach jedem Verschlüsselungsschritt weiterdrehen.

Im Grunde ist die ENIGMA einfach zu bedienen: Um einen

Buchstaben zu verschlüsseln, drückt man die entsprechende Taste

der Tastatur - und un mittelbar darauf leuchtet auf dem Feld

darüber der verschlüsselte Buchstabe auf.

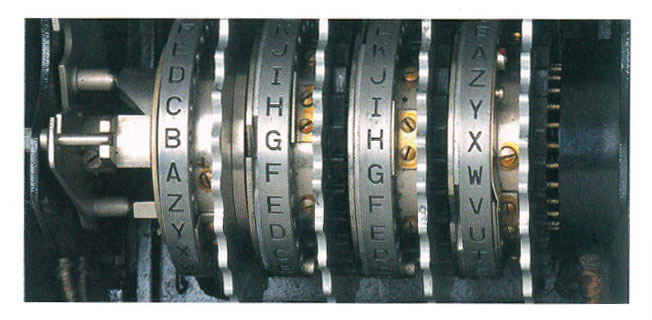

Was

passiert dabei im Innern dieser Holzkiste? Ganz vereinfacht

gesagt, ist die ENIGMA aus Cäsar-Scheiben aufgebaut. Diese

werden in der ENIGMA-Welt «Rotoren» genannt. Die Funktionalität

der ENIGMA besteht aus drei Ideen.

Was

passiert dabei im Innern dieser Holzkiste? Ganz vereinfacht

gesagt, ist die ENIGMA aus Cäsar-Scheiben aufgebaut. Diese

werden in der ENIGMA-Welt «Rotoren» genannt. Die Funktionalität

der ENIGMA besteht aus drei Ideen.

Erste Idee: Die Rotoren besitzen auf beiden Seiten 26

Kontakte, die wir uns zyklisch mit den Buchstaben A, B, C, ...,

Z gekennzeichnet denken können. Außerdem haben die Rotoren eine

gewisse Dicke. Diese ermöglicht es, je den Buchstaben der

Vorderseite mit einem Buchstaben der Rückseite durch eine

Leitung zu verbinden. Zum Beispiel waren die Buchstaben bei

einem der Rotoren durch folgende Permutation verdrahtet:

Vorderseite: A B C D E F G H I J K L M N O P O R S T U V

W X Y Z

Rückseite: L P G S Z M H A E 0 0 K V X R F Y B U T N I C

J D W

Verschlüsselt man zum Beispiel den Buchstaben B, dann wird bei

diesem Rotor auf der Vorderseite Strom an den Buchstaben B

angelegt. Auf der Rückseite kommt der Strom dann bei dem

Buchstaben P an.

Zweite Idee: Eine ENIGMA enthält drei Rotoren, spätere

Versionen auch vier, die abwechselnd mit Vorder- und Rückseite

aneinandergefügt sind . Der Stromstoß, der nach dem Durchgang

durch den ersten Rotor bei P landet, wird nun auf den direkt

anliegenden Buchstaben der Vorderseite des zweiten Rotors

weitergeleitet. Danach wird er mittels eines Drahts auf einen

Buchstaben der Rückseite des zweiten Rotors weitergeleitet. So

ge langt der Strom zum letzten Rotor und wird durch diesen

hindurchgeleitet Schon bis hierher ist eine ganz schöne

Durchmischung eingetreten.

Dritte Idee: Eine Spezialität der ENIGMA ist die

«Umkehrwalze». Diese verbindet die Buchstaben des Alphabets so,

dass jeweils zwei miteinander vertauscht werden. Dies könnte zum

Beispiel so geschehen:

A<=>Y; B<=>R; C<=>U; D<=>H; E<=>Q; F<=>S;

G<=>L; I<=>P; J<=>X; K<=>N; M<=>O; T<=>Z; V<=>W;

Das heißt, der Strom, der bei einem Buchstaben D auf der

Rückseite des letzten Rotors ankommt, wird zum Buchstaben H

geleitet. Dann fließt der Strom durch die drei Rotoren in

umgekehrter Reihenfolge zurück. Schließlich kommt der Stromstoß

bei einem Buchstaben auf der Vorderseite des ersten Rotors an-

und das ist der chiffrierte Buchstabe.

Eine Beobachtung können wir hier schon machen: Bei gleicher

Einstellung der Rotoren sind Verschlüsselung und Entschlüsselung

das Gleiche. Das heißt: Wenn A in 0 verschlüsselt wird, dann

wird auch 0 in A entschlüsselt. Außerdem wird kein Buchstabe zu

sich selbst verschlüsselt. Beide Eigenschaften waren für die

Kryptaanalyse der ENIGMA entscheidend.

Ist ein Buchstabe auf diese Weise verschlüsselt, dreht sich der

erste Rotor um eine Stelle weiter. Nach 26 Buchstaben, wenn also

der erste Rotor wie der in die Ausgangslage kommt, dreht sich

auch der zweite Rotor um eine

Stelle weiter. Wenn sich der erste Rotor 26 • 26malgedreht hat,

dreht sich auch der dritte Rotor um eine Stelle weiter. Das

bedeutet: Nach 26 • 26 • 26 = 17 576 verschlüsselten Buchstaben

fängt bei einer 3-Rotor-ENIGMA alles wieder von vorne an.

Was ist der Schüssel? Die drei Rotoren lassen sich beliebig

einstellen. Da durch wird der Schlüssel aus drei Buchstaben

definiert. Wenn der Schlüssel also ABC ist, dann steht der erste

Rotor so, dass das A auf seiner Vordersei te an einer

bestimmten Stelle steht, beim zweiten Rotor das B und beim

dritten das C. Da es nur vergleichsweise wenige Schlüssel gab,

musste der Schlüssel jeden Tag gewechselt werden.

Hier passierten beim Gebrauch der ENIGMA verhängnisvolle Fehler:

Aus Bequemlichkeit benutzte man häufig «einfache»

Buchstabenfolgen wie ABC oder AAA oder XYZ. Es ist klar, dass

diese Kenntnis ein Geschenk für jeden Kryptaanalytiker ist (so

lautet der vornehme Name der Codeknacker)Um die Sicherheit zu

erhöhen, wurde später ein sogenanntes Steckerbrett hinzugefügt,

das eine der Verschlüsselung vorgeschaltete Permutation

darstellt.

Kryptaanalyse der ENIGMA

Die ENIGMA war schon in den Dreißiger Jahren des 20.Jahrhunderts

ein Hauptziel der Kryptoanalytiker. Bereits 1932 gelang dem

jungen genialen polnischen Mathematiker Marian Rejewski

(1905-1980) ein erster folgen schwerer Einbruch in das

ENIGMA-System. Es war ein Triumph, als er mit seinem Team eine

ENIGMA nachbauen konnte. Mit diesen Erkenntnissen waren die

Briten um Alan Turing (1912-1954), den Begründer der theoretischen Informatik, ab 1939 in der Lage, die ENIGMA vollständig

zu analysieren. Das ermöglichte es ihnen, spätestens ab 1940

die Funksprüche der deutschen Wehrmacht zeitnah zu

entschlüsseln. Viele Historiker sind der Meinung, dass dies den

Verlauf des Zweiten Weltkriegs merklich beeinflusst hat. In

jedem Fall war die Tatsache, dass die Alliierten die geheimen

Funksprüche der deutschen Wehrmacht mitlesen konnten, von

enormer strategischer Bedeutung.

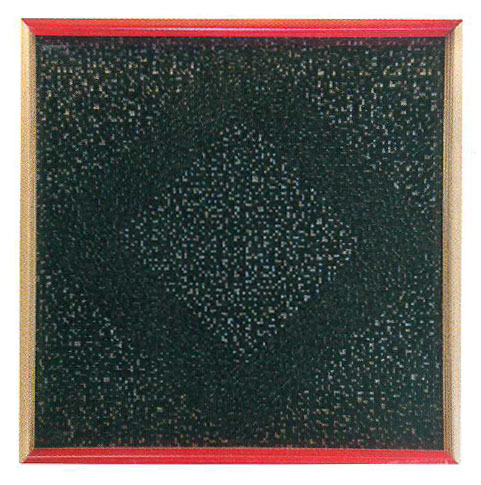

Wie

der Name «Zeichen im Nebel» schon andeutet, ist das ein

Experiment, bei dem zunächst nicht ersichtlich ist, was man tun

soll. Man sieht eine Grundplatte mit einem offenbar zufälligen

Muster aus schwarzen und weißen kleinen Quadraten. Daneben liegt

ein Rahmen, der eine Plexiglasplatte einfasst, auf der ebenfalls

nur ein vollkommen zufälliges Schwarz-Weiß-Muster zu erkennen

ist. Wenn wir den Rahmen auf die Grundplatte legen, geschieht

ein «Wunder». Zwar ist es nicht ganz einfach, den Rahmen genau

an die richtige Stelle einzupassen, aber wenn es gelingt, dann

erkennen wir plötzlich etwas: Ganz deutlich tritt eine Figur,

zum Beispiel ein Quadrat oder ein Ring, hervor.

Wie

der Name «Zeichen im Nebel» schon andeutet, ist das ein

Experiment, bei dem zunächst nicht ersichtlich ist, was man tun

soll. Man sieht eine Grundplatte mit einem offenbar zufälligen

Muster aus schwarzen und weißen kleinen Quadraten. Daneben liegt

ein Rahmen, der eine Plexiglasplatte einfasst, auf der ebenfalls

nur ein vollkommen zufälliges Schwarz-Weiß-Muster zu erkennen

ist. Wenn wir den Rahmen auf die Grundplatte legen, geschieht

ein «Wunder». Zwar ist es nicht ganz einfach, den Rahmen genau

an die richtige Stelle einzupassen, aber wenn es gelingt, dann

erkennen wir plötzlich etwas: Ganz deutlich tritt eine Figur,

zum Beispiel ein Quadrat oder ein Ring, hervor.

Wie kommt es dazu? Zweimal Zufall ergibt ein Bild mit

erkennbarem Inhalt? Ja. Das Experiment gehört zum Gebiet der «Visuellen Kryptographie», die erst 1995 durch eine Arbeit der israelischen Mathematiker Moni Naor (geb. 1961) und Adi Shamir

(geb. 1952) begründet wurde. Die «Visuelle Kryptographie»

eignet sich besonders gut zur Verschlüsselung von Bildern. Dabei

wird die Information des Bildes auf zwei Folien verteilt. Aus

jeder einzelnen Folie kann man nicht auf das Original bild

schließen, mehr noch, aus ihm lässt sich überhaupt keine

Information entnehmen. Beim Übereinanderlegen wird das

Originalbild aber wieder sichtbar.

Wie

man in eine Seifenblase schlüpft

Wie

man in eine Seifenblase schlüpft

Die Welt der Mathematik in 100 Experimenten

Autor: Albrecht Beutelspacher

C.H.Beck Verlag

1. Auflage 2015

gebunden, 319 Seiten

Größe: 24,8 x 12,4 x 2,9 cm

ISBN: 978-3406681356

|

vom 03. März 2016 |